Par William M. Arkin – Le 17 mai 2021 − Source Newsweek

Ce n’est pas son visage : Un agent d’infiltration des opérations spéciales portant un masque de vieillissement afin de correspondre à une fausse identification. (Photo fournie à William M. Arkin)

La plus grande force d’infiltration que le monde n’ait jamais connue est celle créée par le Pentagone au cours de la dernière décennie. Quelque 60 000 personnes font désormais partie de cette armée secrète, dont beaucoup travaillent sous de fausses identités et font profil bas, le tout dans le cadre d’un vaste programme appelé « réduction de la signature » [Réduire les traces menant au Pentagone, NdT]. Cette force, dont la taille est plus de dix fois supérieure à celle des éléments clandestins de la CIA, accomplit des missions à l’intérieur et à l’extérieur du pays, tant en uniforme militaire que sous couverture civile, dans la vie réelle et en ligne, se cachant parfois dans des entreprises privées et des cabinets de conseil, dont certaines sont des sociétés connues.

Ce changement sans précédent a placé un nombre toujours plus grand de soldats, de civils et d’entrepreneurs sous de fausses identités, en partie comme le résultat naturel de la croissance des forces spéciales secrètes, mais aussi comme la réponse intentionnelle aux défis de voyager et d’opérer dans un monde de plus en plus transparent. En outre, l’expansion de la cyberguerre menée par le Pentagone a donné naissance à des milliers d’espions qui effectuent leur travail quotidien sous de faux noms, le type même d’opérations néfastes que les États-Unis décrient lorsque ce sont des espions russes ou chinois qui le font.

Le reportage exclusif de Newsweek sur ce monde secret est le résultat d’une enquête de deux ans comprenant l’examen de plus de 600 CV et de 1 000 offres d’emploi, des dizaines de demandes au titre de la loi sur la liberté d’information et des dizaines d’entretiens avec des participants et des décideurs du monde de la défense. Ce qui en ressort est une vue d’ensemble sur un secteur peu connu de l’armée américaine, mais aussi sur une pratique totalement non réglementée. Personne ne connaît la taille totale du programme, et l’explosion de ce programme de réduction de la signature n’a jamais été examinée pour son impact sur les politiques et la culture militaires. Le Congrès n’a jamais tenu d’audience sur le sujet. Et pourtant l’armée, en développant cette gigantesque force clandestine, défie les lois américaines, les Conventions de Genève, le code de conduite militaire et sa propre responsabilité envers le pays.

Environ 130 sociétés privées participent à cet effort de réduction de la signature et administrent ce nouveau monde clandestin. Des dizaines d’organisations gouvernementales peu connues et secrètes soutiennent le programme, distribuant des contrats classifiés et supervisant des opérations non reconnues publiquement. Au total, ces sociétés engrangent plus de 900 millions de dollars par an pour servir les forces clandestines, qu’il s’agisse de créer de faux documents, de payer les factures (et les impôts) de personnes opérant sous des noms d’emprunt, de fabriquer des déguisements et d’autres dispositifs pour déjouer la détection et l’identification, ou de construire des appareils invisibles pour photographier et écouter les activités dans les coins les plus reculés du Moyen-Orient et de l’Afrique.

Les forces d’opérations spéciales constituent plus de la moitié de cette force de réduction de la signature, ces guerriers de l’ombre qui poursuivent les terroristes dans les zones de guerre, du Pakistan à l’Afrique de l’Ouest, mais qui travaillent aussi de plus en plus dans des points chauds non reconnus, notamment derrière les lignes ennemies dans des endroits comme la Corée du Nord et l’Iran. Les spécialistes du renseignement militaire – collecteurs, agents de contre-espionnage, voire linguistes – constituent le deuxième élément le plus important : des milliers de personnes sont déployées à tout moment avec un certain degré de « couverture » pour protéger leur véritable identité.

Le groupe le plus récent et qui connaît la croissance la plus rapide est une armée clandestine qui ne quitte jamais son clavier. Il s’agit de cyber-combattants et de collecteurs de renseignements à la pointe de la technologie qui se font passer pour de fausses personnes en ligne, utilisant des techniques de « non-attribution » et de « fausse attribution » pour cacher qui ils sont et où ils se trouvent pendant qu’ils recherchent des cibles de grande valeur et collectent ce qu’on appelle des « informations accessibles au public » – ou s’engagent même dans des campagnes d’influence et de manipulation des médias sociaux. Des centaines de personnes travaillent à la NSA et pour elle, mais au cours des cinq dernières années, toutes les unités militaires de renseignement et d’opérations spéciales ont mis en place une sorte de cellule opérationnelle « web » qui collecte des renseignements et veille à la sécurité opérationnelle de ses activités.

À l’ère de l’électronique, l’une des principales tâches pour « réduire la signature » consiste à garder masqués toutes les organisations et les personnes, voire les automobiles et les avions impliqués dans les opérations clandestines. Cet effort de protection va du nettoyage des signes révélateurs des véritables identités sur Internet à l’implantation de fausses informations pour protéger les missions et les personnes. Alors que l’identification standard ineffaçable et la biométrie sont devenues des normes mondiales, l’industrie de la réduction de la signature s’efforce également de trouver des moyens d’usurper et de déjouer tous les systèmes, depuis les empreintes digitales et la reconnaissance faciale aux frontières jusqu’à la garantie que des agents infiltrés peuvent entrer et opérer aux États-Unis, en manipulant les registres officiels pour s’assurer que les fausses identités correspondent.

Tout comme la biométrie et la « Real ID » sont les ennemis du travail clandestin, l’« échappement numérique » de l’activité en ligne l’est aussi. L’une des principales préoccupations du travail antiterroriste à l’ère de ISIS est que les familles des militaires sont également vulnérables – une raison supplémentaire, selon les participants, d’opérer sous de fausses identités. L’abondance d’informations en ligne sur les individus (ainsi que certains piratages étrangers spectaculaires) a permis aux services de renseignement étrangers de mieux démasquer les fausses identités des espions américains. La réduction de la signature est donc au centre non seulement de la lutte contre le terrorisme, mais aussi de l’évolution du Pentagone vers une compétition entre grandes puissances, avec la Russie et la Chine. Une compétition, une influence et une perturbation « en deçà du niveau de conflit armé », ou ce que les militaires appellent « guerre en zone grise », un espace « dans le continuum paix-conflit ».

Un officier supérieur à la retraite depuis peu, qui était chargé de superviser le programme de réduction de la signature et les « programmes d’accès spécial » super secrets qui les protègent de tout examen et de toute compromission, affirme que personne n’est pleinement conscient de l’étendue du programme, et que les implications pour l’institution militaire n’ont pas fait l’objet d’une grande attention. « Tout est problématique, depuis le statut des Conventions de Genève – si un soldat opérant sous une fausse identité était capturé par un ennemi – jusqu’à la supervision du Congrès », dit-il. Il craint que le désir de devenir plus invisible pour l’ennemi ne fasse pas qu’obscurcir ce que les États-Unis font dans le monde, mais rende aussi plus difficile de conclure les conflits. « La plupart des gens n’ont même pas entendu parler du terme « réduction de la signature », et encore moins de ce que cela entraîne », dit-il. L’officier s’est exprimé sous couvert de l’anonymat car ce sont des sujets hautement confidentiels.

Des opérateurs militaires creusent l’arrière d’un SUV syrien pour y installer l’alimentation et le câblage nécessaires pour transformer ce véhicule apparemment normal en une plate-forme d’interception rapprochée, capable d’écouter les signaux des téléphones portables et des talkies-walkies. (Photo fournie à William M. Arkin)

La vie secrète de Jonathan Darby

Tous les matins à 10 heures, Jonathan Darby se lance dans sa tournée hebdomadaire. Darby n’est pas son vrai nom, mais ce n’est pas non plus le faux nom figurant sur son permis de conduire du Missouri qu’il utilise pour effectuer son travail. Et la voiture du gouvernement qu’il conduit, qui fait partie d’un parc de plus de 200 000 véhicules fédéraux appartenant à la General Services Administration, n’est pas non plus enregistrée sous son vrai ou son faux nom, et les plaques d’immatriculation magnétiques de l’État du Maryland ne correspondent pas vraiment à sa voiture, pas plus qu’elles ne permettent de remonter à lui ou à son organisation. L’endroit où Darby travaille et les lieux qu’il visite sont également classifiés.

Darby est retraité de l’armée, et il demande que ni son vrai nom ni son nom de couverture ne soient utilisés. Il a servi pendant 20 ans dans le contre-espionnage, y compris lors de deux missions en Afrique où il a opéré de manière discrète en Éthiopie et au Soudan, en se faisant passer pour un homme d’affaires expatrié. Il travaille maintenant pour un entrepreneur en réduction de signature basé dans le Maryland, qu’il a demandé à Newsweek de ne pas identifier.

Au cour de sa tournée passant par une quarantaine de bureaux de poste et de magasins de boîtes aux lettres de la région métropolitaine de Washington, Darby ramasse une malle pleine de lettres et de paquets et en envoie un nombre similaire depuis des adresses rurales. De retour au bureau, il fait le tri, remet les factures aux responsables des finances et traite des dizaines de lettres personnelles et professionnelles envoyées depuis de nombreux pays étrangers. Mais sa tâche principale consiste à enregistrer et à transmettre les « mécanismes » de réduction de la signature, comme on les appelle, les passeports et les permis de conduire d’État de personnes qui n’existent pas, ainsi que d’autres documents – factures, documents fiscaux, cartes de membre d’organisations – qui constituent la base des fausses identités.

Pour enregistrer et revérifier l’authenticité de sa collecte quotidienne, Darby se connecte à deux bases de données, l’une sur la base de données des documents de voyage et d’identité, le référentiel de la communauté du renseignement qui contient des exemples de 300 000 passeports et visas étrangers authentiques, contrefaits et modifiés, et l’autre sur le système de gestion des acquisitions de couvertures, un registre super-secret de fausses identités où sont consignés les « mécanismes » utilisés par les opérateurs clandestins. Pour les fausses identités voyageant à l’étranger, Darby et ses collègues doivent également modifier les bases de données de l’immigration et des douanes américaines afin de s’assurer que les personnes exerçant des activités illicites puissent revenir aux États-Unis sans être inquiétées.

Pour la vérification de l’identité, l’unité de Darby travaille avec des bureaux secrets de la Sécurité intérieure et du Département d’État, ainsi qu’avec la quasi-totalité des 50 États, afin d’enregistrer des « mécanismes » authentiques sous de faux noms. Une rare image de ce monde est apparue en avril 2013 lorsqu’un journaliste entreprenant de Northwest Public Broadcasting a réalisé un reportage suggérant l’ampleur de ce programme secret. Son reportage a révélé que le seul État de Washington avait fourni au gouvernement fédéral des centaines de permis de conduire d’État valides sous des noms fictifs. L’existence du « programme de permis de conduire confidentiel », comme on l’appelait, était inconnue du gouverneur lui- même.

Avant Internet, explique Darby, avant qu’un policier local ou un garde-frontière ne soit connecté aux bases de données centrales en temps réel, tout ce dont un agent avait besoin pour être « sous couverture » était une pièce d’identité avec une photo authentique. De nos jours, cependant, surtout pour ceux qui opèrent sous couverture, la « légende » derrière une identité doit correspondre à plus qu’un simple nom inventé. M. Darby appelle cela la « diligence raisonnable » : la création d’une piste de fausse existence. De faux lieux de naissance et de fausses adresses de domicile doivent être soigneusement recherchés, de fausses vies électroniques et de faux comptes de médias sociaux doivent être créés. Et ces existences doivent avoir des « amis » correspondants. Presque toutes les unités individuelles qui opèrent dans la clandestinité – opérations spéciales, collecte de renseignements ou cybernétique – disposent d’une section de réduction de la signature, le plus souvent gérée par de petits entrepreneurs, qui effectuent des contrôles préalables. Là, ils adhèrent à ce que Darby appelle les six principes de la réduction de la signature : crédibilité, compatibilité, réalisme, soutenabilité, véracité et conformité.

La conformité est un principe important, explique Darby, notamment en raison du monde créé par le 11 septembre, où les points de contrôle sont courants et où les activités néfastes sont examinées de plus près. Garder quelqu’un sous couverture pour de vrai, et le faire pendant une certaine période, exige un travail de longue haleine qui ne doit pas seulement s’occuper de l’identité opérationnelle de la personne, mais aussi de sa vie réelle dans son pays d’origine. Comme l’explique Darby, cela inclut le paiement clandestin de factures, mais aussi la collaboration avec les banques et les services de sécurité des cartes de crédit pour qu’ils détournent le regard lorsqu’ils recherchent une fraude d’identité ou un blanchiment d’argent. Ensuite, les techniciens de la réduction de la signature doivent s’assurer que les véritables scores de crédit sont maintenus – et même que les véritables impôts et paiements de sécurité sociale sont à jour – afin que les personnes puissent retourner à leur vie en sommeil lorsque leurs missions cessent.

L’unité de Darby, qui s’appelait à l’origine le Centre de planification opérationnelle et de renseignements sur les voyages, est chargée de superviser une grande partie de ces activités (et pour ce faire, elle gère le plus grand bureau financier militaire du Pentagone), mais la documentation – aussi importante soit-elle – n’est qu’une pièce du puzzle. D’autres organisations sont chargées de concevoir et de fabriquer les déguisements personnalisés et les éléments de « défaite biométrique » destinés à faciliter les déplacements. Selon Darby, c’est là que se trouvent tous les programmes d’accès spécial (SAP). Les SAP, la catégorie la plus secrète d’informations gouvernementales, protègent les méthodes utilisées – et les capacités clandestines qui existent – pour manipuler les systèmes étrangers afin de contourner des protections apparemment infaillibles, notamment les empreintes digitales et la reconnaissance faciale.

Le terme « réduction de la signature » est lui-même réduit

De nombreux SAP de réduction de la signature, des programmes portant des noms tels que Hurricane Fan, Island Hopper et Peanut Chocolate, sont administrés par un monde obscur d’organisations secrètes au service de l’armée clandestine – la Defense Programs Support Activity, le Joint Field Support Center, le Army Field Support Center, le Personnel Resources Development Office, l’Office of Military Support, le Project Cardinals et le Special Program Office.

Comme ce monde est très secret, il n’existe pas de définition non classifiée de la réduction de la signature. La Defense Intelligence Agency – qui gère le Defense Clandestine Service et le Defense Cover Office – affirme que la réduction de la signature est un terme générique, que « les individus peuvent utiliser pour … décrire les mesures de sécurité opérationnelle (OPSEC) pour une variété d’activités et d’opérations ». En réponse aux questions de Newsweek qui souligne que des dizaines de personnes ont utilisé le terme pour se référer à ce monde, la DIA nous a suggéré que le Pentagone pourrait peut-être nous aider. Mais la personne responsable là-bas, identifiée comme un porte-parole du DOD, nous a seulement dit qu’« en ce qui concerne les opérations HUMINT » – ce qui signifie renseignement humain – la réduction de la signature « n’est pas un terme officiel » et qu’il est utilisé pour décrire « les mesures prises pour protéger les opérations ».

Un autre ancien haut responsable du renseignement, qui a dirigé une agence entière et qui demande à ne pas être nommé parce qu’il n’est pas autorisé à parler des opérations clandestines, affirme que la réduction de la signature existe dans un « crépuscule » entre la couverture et l’infiltration. La première, définie par la loi, est soumise à l’approbation du président et appartient officiellement au National Clandestine Service de la CIA. La seconde connote strictement les efforts d’application de la loi entrepris par des personnes munies d’un badge. Et puis il y a le programme de protection des témoins, administré par le service des maréchaux américains du ministère de la justice, qui s’occupe des fausses identités et des vies des personnes qui ont été réinstallées en échange de leur coopération avec les procureurs et les agences de renseignement.

L’armée ne mène pas d’opérations secrètes, dit l’ancien haut fonctionnaire, et le personnel militaire ne combat pas sous couverture. C’est-à-dire, sauf quand ils le font, soit parce que des individus sont assignés – « sheep dipped » – à la CIA, soit parce que certaines organisations militaires, en particulier celles du Joint Special Operations Command, opèrent comme la CIA, souvent à ses côtés en situation de couverture, où des personnes qui dépendent les unes des autres pour leur vie ne connaissent pas le vrai nom des autres. Ensuite, il y a un nombre croissant d’enquêteurs gouvernementaux – militaires, FBI, sécurité intérieure et même fonctionnaires d’État – qui ne sont pas sous couverture en tant que tels, mais qui se prévalent d’un statut de réduction de la signature, comme de fausses cartes d’identité et de fausses plaques d’immatriculation, lorsqu’ils travaillent à l’intérieur du pays, en particulier lorsqu’ils procèdent à un contrôle poussé des citoyens américains d’origine arabe, sud-asiatique et, de plus en plus, africaine, qui ont demandé des habilitations de sécurité.

Get Smart ?

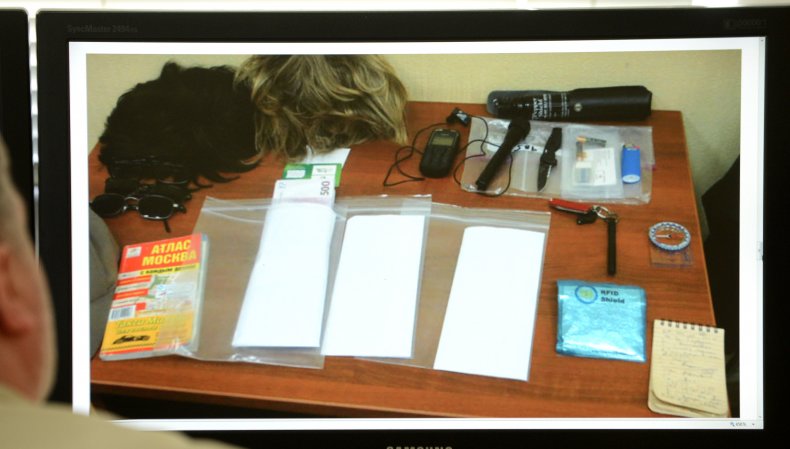

En mai 2013, dans un incident presque comique qui rappelle davantage » Get Smart « qu’un espionnage qualifié, Moscou a ordonné à un « troisième secrétaire » de l’ambassade américaine du nom de Ryan Fogle de quitter le pays, en publiant des photos de ce Fogle portant une perruque blonde mal ajustée et une étrange collection d’accessoires apparemment d’amateurs ; quatre paires de lunettes de soleil, une carte routière, une boussole, une lampe de poche, un couteau suisse et un téléphone portable si ancien, selon un article, qu’on aurait dit qu’il était « sur cette terre depuis au moins une décennie ».

Espionnage sophistiqué ou « Get Smart » ? Le 14 mai 2013, un écran d’ordinateur à Moscou affiche une photo publiée par le site russe RT, montrant une partie des effets personnels confisqués de Ryan C. Fogle, troisième secrétaire de la section politique de l’ambassade de Washington à Moscou, exposés au Service fédéral de sécurité après son arrestation.

Les médias internationaux s’en sont donné à cœur joie, de nombreux retraités de la CIA décriant le déclin des techniques d’espionnage, la plupart des commentaires indiquant que nous avions abandonné le vieux monde des perruques et des faux cailloux, une référence à la Grande-Bretagne qui avait admis un an plus tôt qu’elle était effectivement propriétaire d’un faux caillou et de son dispositif de communication caché, une autre découverte des services secrets russes à Moscou.

Six ans plus tard, une autre affaire d’espionnage défrayait la chronique, cette fois lorsqu’un jury a condamné l’ancien officier du renseignement militaire américain, Kevin Patrick Mallory, à 20 ans de prison pour avoir conspiré en vue de vendre des secrets à la Chine. L’affaire Mallory n’avait rien de particulièrement exceptionnel, l’accusation s’amusant à présenter au jury une collection de perruques et de fausses moustaches ressemblant à des costumes d’Halloween, le tout semblant être un autre épisode amusant de déguisement maladroit.

Et pourtant, selon Brenda Connolly (nom d’emprunt), il serait naïf de trop en rire, car ces deux cas donnent un aperçu des nouveaux trucs du métier et de l’extrême secret qui les cache. Connolly a commencé sa carrière d’ingénieur à la Direction de la science et de la technologie de la CIA et travaille aujourd’hui pour une petite entreprise de défense qui produit les gadgets – « pensez à « Q » dans les films de James Bond », dit-elle – destinés aux opérations de réduction de la signature.

Le « vieux téléphone Nokia » que portait Ryan Fogle n’était rien de cela, son extérieur inoffensif dissimulant ce qu’elle appelle un dispositif de « communications secrètes ». De même, dans l’affaire Mallory, un téléphone Samsung qui lui avait été donné par les services secrets chinois était si sophistiqué que même lorsque le FBI l’a cloné électroniquement, il n’a pas pu trouver la partie cachée de la mémoire utilisée pour stocker les secrets. C’est Mallory qui a finalement dû leur révéler.

Selon Connolly, d’autres indices de réduction moderne de la signature se sont perdus dans le théâtre espion contre espion des deux affaires. Fogle portait également un bouclier RFID, une pochette de blocage de l’identification par radiofréquence destinée à empêcher de le suivre électroniquement. Et Mallory avait des flacons de faux sang fournis par la Chine ; Connolly n’a pas voulu révéler à quoi ils pouvaient servir.

Comme beaucoup de gens dans ce monde, Connolly est une connaisseuse et une conservatrice. Elle peut parler pendant des heures des émissions qui provenaient de l’Union soviétique – mais qui étaient également transmises depuis Warrenton, en Virginie – des voix féminines récitant des nombres aléatoires et des passages de livres que les agents du monde entier captaient sur leurs radios à ondes courtes et associaient à des codes préétablis.

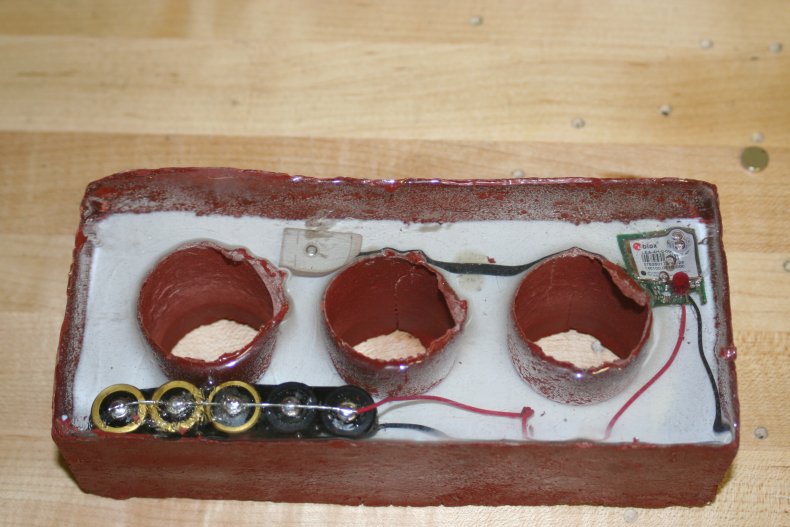

Et puis les cafés Internet et les portes dérobées en ligne sont devenus les canaux clandestins de choix pour les communications secrètes, remplaçant largement les ondes courtes – jusqu’à ce que les technologies de surveillance (en particulier dans les pays autocratiques) rattrapent leur retard et que les services de renseignement acquièrent la capacité non seulement de détecter et d’intercepter l’activité sur Internet, mais aussi d’intercepter chaque frappe sur un clavier distant. C’est ainsi qu’est né le monde actuel des communications secrètes ou COVCOMM, comme l’appellent les initiés. Il s’agit d’appareils de cryptage très spéciaux que l’on a vus dans les affaires Fogle et Mallory, mais aussi de dizaines d’émetteurs et de récepteurs différents, en « mode rafale », dissimulés dans des objets de tous les jours comme des fausses pierres. Pour activer les communications avec ces COVCOMM, il suffit parfois à un agent ou à un opérateur de passer devant un récepteur cible (un bâtiment ou un faux rocher) et les messages clandestins sont cryptés et renvoyés vers des centres de surveillance spéciaux.

Dispositif de communication secrète (COVCOMM). Fausse brique implantée avec un dispositif d’écoute fonctionnant sur batterie, utilisé dans le cadre d’un travail de reconnaissance « rapproché » en Afghanistan. Photo fournie à William M. Arkin.

« Et qui pensez-vous implante ces dispositifs ? » explique Connolly. « Des militaires, des gars des opérations spéciales qui travaillent pour soutenir des opérations encore plus secrètes ». Connolly parle de tissus chauffants qui rendent les soldats invisibles à la détection thermique, de motos électriques qui peuvent opérer silencieusement sur les terrains les plus accidentés, et même de la façon dont des dizaines de mètres de fils sont tissés dans les vêtements « indigènes », les shalwar kameez d’Asie du Sud, les soldats eux-mêmes devenant alors des récepteurs ambulants, capables d’intercepter les radios de faible puissance à proximité et même les signaux des téléphones portables.

Fausses mains, faux visages

Perruques. Appareils de communication cachés. Fausses pierres. Dans notre monde où tout est électronique, où tout est enregistré, où il n’est pas possible d’entrer dans un parking sans que la plaque d’immatriculation soit enregistrée, où il n’est pas possible de s’enregistrer pour un vol ou un hôtel sans une pièce d’identité délivrée par le gouvernement, où il n’est pas possible d’utiliser une carte de crédit sans que l’emplacement soit enregistré, comment peut-on déjouer la biométrie ? Comment quelqu’un peut-il passer outre les lecteurs d’empreintes digitales ?

Dans 99 cas sur 100, la réponse est : ce n’est pas nécessaire. La plupart des soldats de la réduction de la signature voyagent sous leur vrais noms, n’échangeant leurs identités opérationnelles qu’une fois sur le terrain où ils opèrent. Ou bien ils s’infiltrent par-delà les frontières dans des endroits comme le Pakistan et le Yémen, pour mener les missions les plus dangereuses. Ces missions de réduction de la signature sont les plus sensibles et impliquent la collecte de renseignements « de près » ou l’utilisation de dispositifs miniaturisés de localisation de l’ennemi, chacun existant dans son propre programme d’accès spécial – des missions si sensibles qu’elles doivent être personnellement approuvées par le secrétaire à la défense.

Pour le 1% restant, pour ceux qui doivent passer le contrôle des passeports sous de fausses identités, il existe divers systèmes de défaite biométrique, certains physiques et d’autres électroniques. L’un de ces programmes a fait l’objet d’une allusion dans un document peu remarqué publié par Wikileaks au début de 2017 et appelé « Vault 7 : plus de 8 000 outils classifiés de la CIA utilisés dans le monde secret de l’espionnage et du piratage électronique ». Il s’agit d’ExpressLane, où les services de renseignement américains ont intégré des logiciels malveillants dans des systèmes étrangers de biométrie et de listes de surveillance, permettant aux cyber-espions américains de voler des données étrangères.

Un informaticien travaillant pour Wikileaks à Berlin affirme que le code d’ExpressLane suggère que les États-Unis peuvent manipuler ces bases de données. « Imaginez un instant que quelqu’un passe par le contrôle des passeports », dit-il, hésitant à utiliser son vrai nom par crainte d’une mise en examen aux États-Unis. « La NSA ou la CIA est chargée de corrompre – changer – les données le jour où l’agent secret passe. Et ensuite de les échanger à nouveau. Ce n’est pas impossible. »

Une autre source a montré en exemple une petite entreprise rurale de Caroline du Nord travaillant dans le secteur de la réduction de la signature, principalement dans le domaine de la collecte et des communications clandestines. Dans l’atelier et le centre de formation où ils enseignent aux opérateurs comment fabriquer des dispositifs d’écoute secrets dans des objets de tous les jours, ils sont à la pointe, du moins c’est ce que disent leurs documents promotionnels, un dépôt pour le moulage et le coulage, la peinture spéciale et les techniques de vieillissement sophistiquées.

Cette entreprise discrète peut transformer n’importe quel objet, y compris une personne, comme on le fait à Hollywood, avec un « appareil facial en silicone » sculpté pour modifier parfaitement l’apparence d’une personne. Ils peuvent vieillir, changer de sexe et « augmenter la masse corporelle », comme le dit un contrat classifié. Et ils peuvent modifier les empreintes digitales à l’aide d’un manchon en silicone qui s’adapte si bien à une vraie main qu’il ne peut être détecté, intégrant des empreintes digitales modifiées et même imprégnées des huiles présentes dans la vraie peau. À la question de savoir si l’appareil est efficace, une source, qui a suivi la formation, s’esclaffe. « Si je vous le dis, je devrai alors vous tuer ».

Un gant en silicone fabriqué pour changer les empreintes digitales et pour créer de fausses identités pour les voyageurs clandestins. (Photo fournie à William M. Arkin)

Dans la vraie vie, le vol d’identité (principalement par des criminels soucieux de faire du profit) reste une épidémie qui touche tout le monde, mais pour ceux qui travaillent dans le monde du renseignement et du contre-terrorisme, l’ennemi est également activement engagé dans des efforts visant à compromettre les informations personnelles. En 2015, État islamique a publié les noms, les photos et les adresses de plus de 1 300 membres du personnel militaire américain, donnant pour instruction à ses partisans de cibler et de tuer les personnes identifiées. Le FBI a déclaré que cette publication a été suivie par des pirates informatiques russes présumés qui se sont fait passer pour des membres d’ISIS et ont menacé des familles de militaires par le biais de Facebook. « Nous savons tout sur vous, votre mari et vos enfants », disait un message menaçant.

Les responsables du contre-espionnage et de l’OPSEC ont entamé un effort à grande échelle pour informer les personnes touchées, mais aussi pour avertir le personnel militaire et leurs familles de mieux protéger leurs informations personnelles sur les médias sociaux. L’année suivante, ISIS publiait 8 318 noms de cibles : la plus grande publication jamais réalisée jusqu’à ce qu’elle soit dépassée par 8 785 noms en 2017.

Il a été révélé que les militaires partageant les informations de localisation dans leurs appareils de fitness révélaient apparemment les lieux d’opérations sensibles simplement en faisant leur jogging et en partageant leurs données. « Le développement rapide de technologies de l’information nouvelles et innovantes améliore la qualité de nos vies, mais pose également des défis potentiels à la sécurité opérationnelle et à la protection des forces », déclarait à l’époque le Commandement central des États-Unis dans une déclaration au Washington Post.

Puis vint la peur de l’ADN, lorsque l’amiral John Richardson, alors chef des opérations navales, avertit le personnel militaire et leurs familles de ne plus utiliser de kits de tests ADN d’ascendance à domicile. « Faites attention à qui vous envoyez votre ADN », a déclaré Richardson, avertissant que les progrès scientifiques seraient en mesure d’exploiter ces informations, créant ainsi des armes biologiques de plus en plus ciblées à l’avenir. Et en effet, en 2019, le Pentagone a officiellement conseillé au personnel militaire de se tenir à l’écart des services ADN populaires. « L’exposition d’informations génétiques sensibles à des parties extérieures pose des risques personnels et opérationnels aux membres du service », indique le mémo, d’abord rapporté par Yahoo news.

« Nous n’en sommes qu’aux balbutiements de notre monde transparent », déclare l’officier supérieur à la retraite, qui met en garde contre l’idée qu’il existe un « déficit d’identité » semblable au « déficit de bombardiers » de la guerre froide. « Nous sommes en train de gagner cette guerre, y compris du côté cybernétique, même si le secret sur ce que nous faisons donne à nouveau l’impression que la représentation médiatique des Russes fait dix pieds de haut. »

Il admet que le traitement des big data à l’avenir risque d’empiéter davantage sur les opérations clandestines de chacun, mais il affirme que les avantages pour la société, même au sens étroit du terme, en rendant les activités et les déplacements terroristes d’autant plus difficiles, l’emportent sur les difficultés créées pour la sécurité opérationnelle militaire. L’officier estime que le secret est légitime, mais que la direction du département de la défense n’a pas pris conscience de la situation dans son ensemble. Les services militaires devraient se poser davantage de questions sur l’éthique, le bien-fondé et même la légalité de la transformation de soldats en espions et en assassins, et sur ce que cela signifie pour l’avenir.

Pourtant, le monde de la réduction de la signature ne cesse de s’étendre, preuve, selon l’officier retraité, que la vie moderne n’est pas aussi transparente que la plupart d’entre nous le pensent.

William M. Arkin

Traduit par Wayan, relu par Hervé pour le Saker Francophone

Ping : Plongée dans l’armée secrète du Pentagone - PLANETES360